Naukowcy wciąż nie wiedzą, czym jest „złoty kapelusz” wydobyty z dna oceanu

11 września 2023, 12:53Naukowcy z należącego do NOAA (Narodowa Administracja Atmosferyczna i Oceaniczna) statku Okeanos Explorer badali za pomocą zdalnie sterowanego drona podwodną górę w Zatoce Alaska, gdy zauważyli coś niezwykłego. Na głębokości 3300 metrów znajdowało się coś, co operatorzy drona nazwali „złotym kapeluszem”. Gładka struktura w kształcie złotej kopuły miała średnicę nieco ponad 10 centymetrów i była mocno uczepiona skał. Widniała w niej niewielka dziura, przez którą było widać, że i wnętrz kopuły jest złote. Naukowcy postanowili wydobyć tajemniczy przedmiot.

Microsoft chce zagrozić LCD

21 lipca 2008, 10:58Naukowcy z Microsoft Research opublikowali artykuł, w którym opisują opracowaną przez siebie technologią mogącą stanowić poważne zagrożenie dla wyświetlaczy LCD (Nature Photonics). Technologia LCD zdominowała obecnie rynek, ale, jak zauważają specjaliści, jest to bardzo niedoskonały sposób wyświetlania obrazu.

Piezotroniczny tranzystor

3 września 2010, 10:33Piezotroniczne tranzystory - najnowsze osiągnięcie zespołu profesora Zhong Lin Wanga z Georgia Institute of Technology - wykorzystują zjawiska piezoelektryczne do przeprowadzania operacji logicznych.

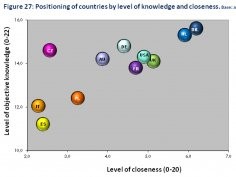

Studium obnaża niewiedzę Polaków

22 sierpnia 2012, 06:49Hiszpańska Fundacja BBVA opublikowała wyniki swojego „Międzynarodowego studium nt. kultury naukowej“. Na jego potrzeby przeprowadzono ankiety w 11 krajach, w każdym z nich przepytując 1500 osób. W badaniach wzięli udział mieszkańcy Włoch, Hiszpanii, Austrii, Czech, Polski, Niemiec, Holandii, Francji, Wielkiej Brytanii, Danii oraz USA. Ich celem było określenie poziomu szeroko pojętej kultury naukowej. Pytano o zainteresowania naukowe czy sposób ich zaspokajania, a konkretną wiedzę sprawdzono zadając 22 proste pytania.

Miliony ruterów narażone na atak

22 grudnia 2014, 12:27Ponad 12 milionów ruterów firm Linksys, D-Link, Edimax, Huawei, TP-Link, ZTE i ZyxEL jest narażonych na atak hakerski. Winny jest błąd w oprogramowaniu RomPager.

Błąd powoduje awarie Chrome'a

23 września 2015, 10:37Użytkownicy przeglądarki Chrome powinni być szczególnie ostrożni gdy klikają na internetowe odnośniki. W programie wykryto błąd, który powoduje, że niektóre odnośniki mogą spowodować awarię Chrome'a. Nie trzeba na nie nawet klikać, wystarczy przejechać nad nimi kursorem.

Dziura w oprogramowaniu setek tysięcy rozruszników serca

1 września 2017, 08:58Jeszcze rok temu producent rozruszników serca twierdził, że doniesienia o występujących w nich błędach w oprogramowaniu są "fałszywe i wprowadzające w błąd". Teraz zaś ostrzega klientów przed tymi błędami i zachęca do zastosowania łatek. Informacje o potrzebie ich zainstalowania otrzymało około 465 000 pacjentów w USA.

Cyberprzestępcy zyskali swobodny dostęp do setek tysięcy witryn na WordPressie

16 stycznia 2020, 15:18Cyberprzestępcy otrzymali na talerzu dostęp do kilkuset tysięcy witryn wykorzystujących WordPressa. Wszystko przez dziurę w dodatkach InfiniteWP Client oraz WP Time Capsule. Oba pluginy padły ofiarą tej samej dziury, która pozwala na ominięcie procesu autoryzacji i daje napastnikowi dostęp do samego WordPressa i serwera.

Mozilla łata Firefoksa

20 grudnia 2006, 13:21Mozilla opublikowała łaty dla ośmiu dziur znalezionych w przeglądarce Firefox 2.0. Pięć ze wspomnianych luk oceniono jako krytyczne.

Dziura w bezprzewodowych ruterach

22 lipca 2009, 11:53Jeden z hakerów poinformował w serwisie milw0rm o odkryciu krytycznego błędu w opensource'owym firmware dla bezprzewodowych ruterów. Błędy występują w ponad 200 modelach urządzeń różnych producentów.